مک فیلترینگ (MAC Filtering) چیست

با قابلیت مک فیلترینگ می توانید تا حدودی از اینترنت خود در برابر هکر ها محافظت کنید اما بیشتر یک ویژگی برای مدیریت شبکه شما است. آیا حجم اینترنت شما زودتر از آنچه که انتظارش را دارید به پایان می رسد؟ نگهبانی را تصور کنید که برای صادر کردن اجازه ورود هر ماشین به داخل ساختمان لیستی از پلاک ها را در اختیار دارد. به این ترتیب هر ماشینی که پلاکش در لیست مذکور موجود باشد امکان ورود به ساختمان را خواهد داشت.

حال دستگاه هایی که قصد وصل شدن به شبکه وایرلس شما دارند را ماشین، مک آدرس پلاک هر کدام از این ماشین ها و قابلیت مک فیلترینگ را آن نگهبان در نظر بگیرید. به این ترتیب شما با دادن لیستی به نام مک آدرس به تنظیمات وایرلس خود فقط به دستگاه هایی که مک آدرسشان در لیست قرار دارد اجازه کانکت شدن به وایرلس خود را می دهید و از کانکت شدن دیوایس های ناخواسته جلوگیری خواهید کرد.

MAC Address یا مک ادرس چیست:

فهرست محتوا

MAC Address مخفف عبارت Media Access Control Address به معنای “زیرلایه کنترل دسترسی به رسانه” می باشد و هردیوایس اعم از تلفن های همراه، لپ تاپ، تبلت و… مک آدرس مخصوص به خود را دارد. مک آدرس تحت عنوان آدرس فیزیکی نیز شناخته می شود و برای هر دستگاه منحصر به فرد می باشد. این دیوایس ها با مک آدرس خاص خود در شبکه شناسایی می شوند.

آدرس MAC (Media Access Control Address) یک شناسه منحصر به فرد است که به هر دستگاه شبکهای مانند کامپیوترها، تلفنهای همراه، روترها و سایر تجهیزات شبکهای اختصاص داده میشود. این آدرس برای شناسایی دستگاهها در لایه پیوند داده (Data Link Layer) مدل OSI استفاده میشود. به طور معمول، هر دستگاه شبکهای دارای یک MAC Address منحصر به فرد است که به صورت سختافزاری توسط تولیدکنندگان کارت شبکه و تجهیزات دیگر برنامهریزی میشود. این آدرس به دستگاه این امکان را میدهد که در شبکه محلی (LAN) به راحتی شناسایی و ارتباط برقرار کند.

MAC Address معمولاً از ۶ بایت (۴۸ بیت) تشکیل شده و به شکل شش جفت عدد هگزادسیمال نمایش داده میشود. ساختار آن به این صورت است: XX:XX:XX:XX:XX:XX که در آن هر جفت عدد هگزادسیمال نمایانگر یک بایت است. از این ۶ بایت، سه بایت اول به شناسه سازنده (Manufacturer ID) اختصاص دارد که توسط IEEE (Institute of Electrical and Electronics Engineers) اختصاص داده شده و سه بایت آخر مربوط به شناسایی دستگاه خاص است. بنابراین، میتوان از طریق MAC Address به تولیدکننده دستگاه پی برد.

این آدرس به طور ثابت در سختافزار دستگاهها ذخیره میشود، به این معنی که معمولاً تغییر نمیکند، مگر اینکه به طور دستی توسط کاربر تغییر یابد. برخلاف آدرسهای IP که میتوانند به صورت داینامیک تغییر کنند، MAC Address ثابت باقی میماند. این ویژگی باعث میشود تا MAC Address برای شناسایی دائمی دستگاهها در یک شبکه محلی مفید باشد. از آنجا که آدرس MAC معمولاً در سطح لایه پیوند داده (Data Link) عمل میکند، بیشتر برای ارتباطات در شبکههای محلی (LAN) به کار میرود.

آدرس MAC در شبکههای مختلف برای اهداف متعددی مانند مدیریت دسترسی به شبکه، فیلتر کردن دسترسی، و شناسایی دستگاهها استفاده میشود. برای مثال، در برخی از روترها و سوئیچها از فیلتر کردن MAC Address برای محدود کردن دسترسی به شبکه استفاده میشود. همچنین در پروتکل ARP (Address Resolution Protocol) که برای نگاشت آدرسهای IP به MAC Address در شبکههای مبتنی بر IP کاربرد دارد، از آدرسهای MAC برای شناسایی و ارتباط بین دستگاهها استفاده میشود. این آدرسها میتوانند در مسائل امنیتی نیز مورد توجه قرار گیرند، چرا که جعل کردن (spoofing) آنها میتواند به آسیبپذیریهای شبکهای منجر شود.

مک فیلترینگ (MAC Filtering) چیست:

مک فیلترینگ (MAC Filtering) یکی از روشهای امنیتی در شبکههای کامپیوتری است که به وسیله آن مدیر شبکه میتواند دسترسی دستگاهها به شبکه را بر اساس آدرس MAC آنها محدود کند. این تکنیک به دستگاهها اجازه میدهد که تنها در صورتی به شبکه متصل شوند که آدرس MAC آنها در فهرست مجاز (Allow List) یا فهرست سیاه (Deny List) شبکه قرار داشته باشد. در حقیقت، مک فیلترینگ یکی از روشهای پایهای برای محدود کردن دسترسی در شبکههای بیسیم (Wi-Fi) یا حتی شبکههای کابلی است و به عنوان یکی از تدابیر اولیه امنیتی در شبکههای خانگی و سازمانی استفاده میشود.

در مک فیلترینگ، مدیر شبکه یک فهرست از آدرسهای MAC مجاز ایجاد میکند و فقط دستگاههایی که آدرس MAC آنها در این فهرست قرار دارد، میتوانند به شبکه متصل شوند. این فرآیند میتواند به صورت دستی انجام شود، به این معنی که آدرس MAC هر دستگاه به صورت دستی توسط مدیر شبکه وارد میشود. به همین ترتیب، اگر دستگاهی که آدرس MAC آن در فهرست نیست تلاش کند به شبکه متصل شود، اتصال آن از طرف روتر یا سوئیچ رد میشود. این روش به افزایش امنیت شبکه کمک میکند، زیرا تنها دستگاههای خاص میتوانند به آن دسترسی پیدا کنند.

مک فیلترینگ در بسیاری از روترها و تجهیزات شبکهای بهطور پیشفرض موجود است و برای افرادی که به دنبال یک راهحل سریع و ساده برای محدود کردن دسترسی به شبکه هستند، مفید است. با این حال، این روش دارای محدودیتهایی نیز میباشد. یکی از مهمترین معایب مک فیلترینگ این است که آدرسهای MAC میتوانند جعل شوند. به این معنی که یک مهاجم میتواند با استفاده از تکنیکهایی مانند “MAC Spoofing” آدرس MAC خود را تغییر دهد و خود را به جای یک دستگاه مجاز معرفی کند، بنابراین مک فیلترینگ بهطور کامل از حملات امنیتی جلوگیری نمیکند.

علاوه بر این، استفاده از مک فیلترینگ ممکن است در شبکههای بزرگ یا شبکههای با تعداد زیادی دستگاه پیچیده شود. برای هر دستگاه جدیدی که به شبکه اضافه میشود، مدیر باید آدرس MAC آن دستگاه را به فهرست مجاز اضافه کند، که این کار میتواند زمانبر و پرهزینه باشد. همچنین، مدیریت فهرستهای طولانی از آدرسهای MAC ممکن است باعث افزایش احتمال خطا و مشکلات در مدیریت شبکه شود.

اگرچه مک فیلترینگ میتواند یک لایه امنیتی اولیه برای جلوگیری از اتصال دستگاههای غیرمجاز به شبکه باشد، اما توصیه میشود که برای امنیت بیشتر، این روش را به همراه سایر تدابیر امنیتی مانند رمزگذاری WPA3 در شبکههای بیسیم، استفاده از VPN، و نظارت مستمر بر ترافیک شبکه بهکار گرفت. ترکیب چندین لایه امنیتی میتواند کمک کند تا از آسیبپذیریها جلوگیری شود و امنیت شبکه به طور مؤثرتری حفظ گردد.

مراحل فعال کردن مک فیلترینگ:

برای فعال کردن مک فیلترینگ (MAC Filtering) بر روی یک روتر یا دستگاه شبکه، مراحل عمومی که باید دنبال کنید به شرح زیر است. این مراحل ممکن است بسته به مدل و برند روتر شما کمی متفاوت باشند، اما اصول کلی یکسان هستند. در اینجا مراحل فعالسازی مک فیلترینگ برای روتر های خانگی آورده شده است:

1. ورود به صفحه تنظیمات روتر

اولین قدم برای فعالسازی مک فیلترینگ این است که وارد رابط کاربری وبسایت روتر شوید:

- ابتدا مرورگر وب خود را باز کنید.

- آدرس IP پیشفرض روتر خود را وارد کنید. معمولاً این آدرس یکی از موارد زیر است:

192.168.0.1192.168.1.1192.168.100.1

- پس از وارد کردن آدرس، از شما خواسته میشود که نام کاربری و رمز عبور وارد کنید. این اطلاعات معمولاً در پشت روتر یا در دفترچه راهنمای آن نوشته شدهاند. اگر این اطلاعات را تغییر ندادهاید، به احتمال زیاد بهصورت پیشفرض

adminبرای هر دو فیلد است.

2. یافتن بخش مربوط به مک فیلترینگ

پس از ورود به تنظیمات روتر:

- به دنبال بخشهایی مانند Wireless Settings (تنظیمات بیسیم)، Security Settings (تنظیمات امنیتی) یا Advanced Settings (تنظیمات پیشرفته) بگردید.

- در این قسمتها معمولاً گزینهای برای MAC Filtering یا Access Control وجود دارد. نام دقیق این گزینهها ممکن است بسته به برند روتر متفاوت باشد، اما معمولاً عباراتی مانند “MAC Filtering”, “MAC Address Control” یا “Access Control List (ACL)” وجود دارند.

3. فعال کردن مک فیلترینگ

در این مرحله، شما باید مک فیلترینگ را فعال کنید:

- گزینهای به نام Enable MAC Filtering یا مشابه آن وجود دارد که باید آن را فعال کنید.

- پس از فعال کردن مک فیلترینگ، معمولاً دو گزینه پیشروی شما قرار دارد:

- Allow list (لیست مجاز): در این حالت تنها دستگاههایی که آدرس MAC آنها در لیست مجاز شما قرار دارد، میتوانند به شبکه متصل شوند.

- Deny list (لیست مسدود): در این حالت، دستگاههایی که آدرس MAC آنها در لیست مسدود قرار دارد، از اتصال به شبکه جلوگیری میشوند.

شما میتوانید یکی از این دو گزینه را انتخاب کنید بسته به اینکه بخواهید دسترسی به شبکه را به دستگاههای خاص محدود کنید یا برعکس، دستگاههای مشخصی را مسدود کنید.

4. اضافه کردن آدرسهای MAC به لیست

در این مرحله، باید آدرسهای MAC دستگاههایی که میخواهید به شبکه دسترسی داشته باشند را وارد کنید. برای این کار:

- در بخش MAC Address List یا Add MAC Address (افزودن آدرس MAC)، باید آدرس MAC هر دستگاهی که میخواهید مجاز یا مسدود باشد را وارد کنید.

- آدرس MAC معمولاً روی برچسب دستگاه یا در تنظیمات دستگاه قابل مشاهده است. برای گوشیها و لپتاپها میتوانید این آدرس را در بخش تنظیمات شبکه دستگاه پیدا کنید.

- پس از وارد کردن آدرسهای MAC، آنها را ذخیره کنید.

5. ذخیره تنظیمات و راهاندازی مجدد روتر

پس از اینکه آدرسهای MAC را وارد کردهاید و تنظیمات خود را اعمال کردید:

- روی Save یا Apply کلیک کنید تا تغییرات ذخیره شوند.

- در برخی روترها ممکن است لازم باشد که دستگاه را مجدداً راهاندازی کنید تا تنظیمات جدید اعمال شوند.

پس از انجام این مراحل، مک فیلترینگ فعال میشود و تنها دستگاههایی که آدرس MAC آنها در لیست مجاز (Allow list) شما قرار دارد، میتوانند به شبکه متصل شوند.

نکات مهم:

- مراقب جعل آدرس MAC باشید: مک فیلترینگ فقط یک لایه امنیتی است و آدرسهای MAC ممکن است توسط مهاجمین جعل شوند. برای امنیت بیشتر، بهتر است از مک فیلترینگ همراه با سایر تدابیر امنیتی مانند رمزگذاری WPA3 استفاده کنید.

- مدیریت دستگاهها: اگر دستگاه جدیدی به شبکه اضافه میکنید، باید آدرس MAC آن را به لیست مجاز اضافه کنید تا بتواند به شبکه متصل شود.

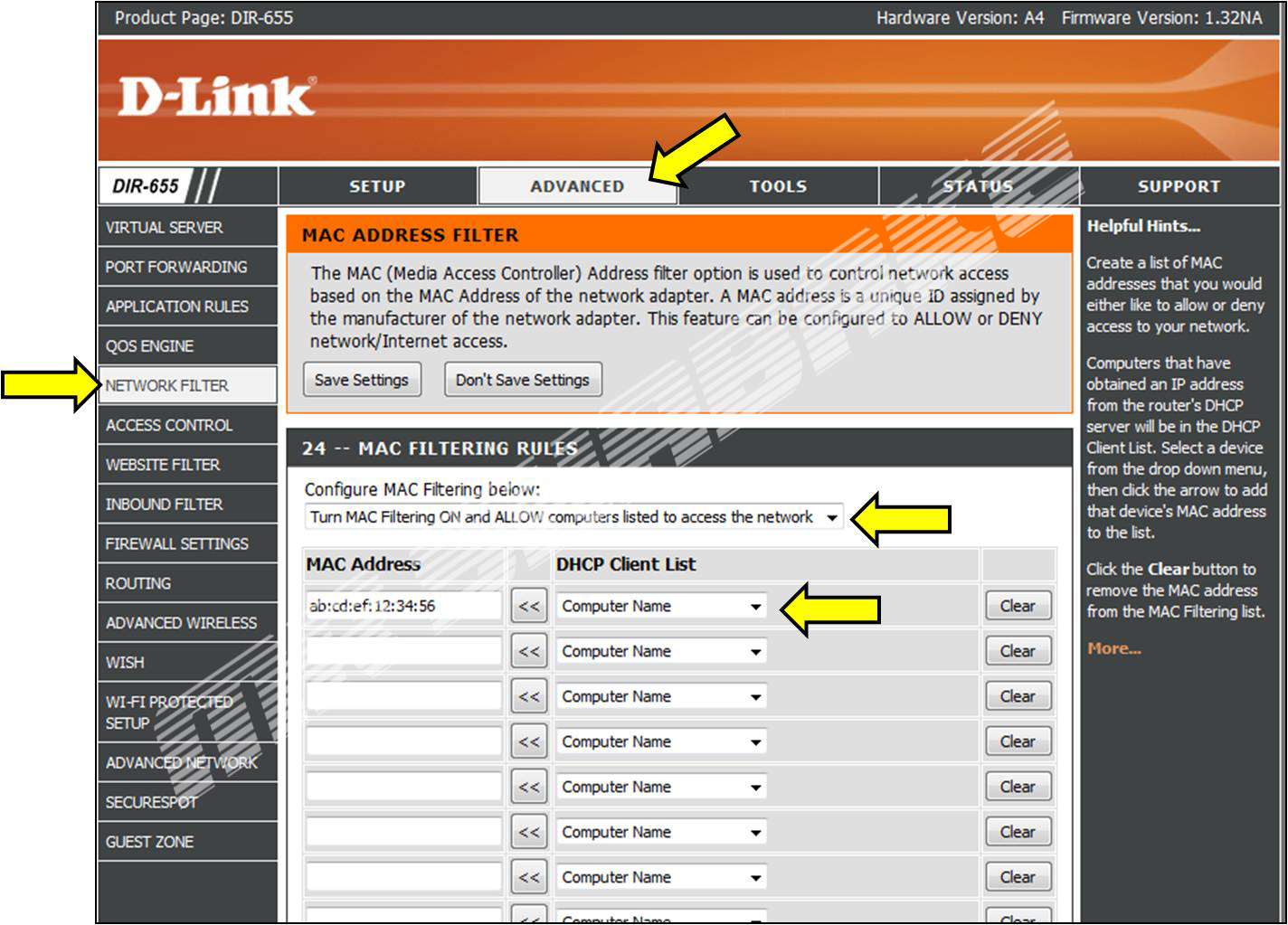

با انجام این مراحل، مک فیلترینگ فعال شده و شبکه شما از نظر دسترسی به دستگاههای غیرمجاز محافظت میشود. در شکل زیر محیط بخش تنظیمات را برای فعال کردن این قابلیت مشاهده می کنید:

چگونه می توانید مک فیلترنیگ خود را خاموش کنید:

- وارد سایت ادمین روتر خود شوید.

- بر قسمت Advanced کلیک کنید.

- بر Mac Filtering یا Access Control کلیک کنید.

- disable filtering را انتخاب و سپس بر Apply یا Save کلیک کنید.

اما چرا نباید از مک فیلترینگ استفاده کرد؟

- مک آدرس یک قابلیت امنیتی ضعیف است. هکرها به راحتی می توانند لیست مک آدرس های مجاز را پیدا کنند و مک آدرس دیوایس خود را تغییر دهند. به این ترتیب می توانند خود را یکی از دستگاه مجاز تعریف شده در تنظیمات روتر شما جا بزنند.

- زمان بر بودن روش مک فیلترینگ از دیگر معایب آن است. اگر شما دیوایس های زیادی داشته باشد وارد کردن آدرس این دیواس ها در قسمت رابط تنظیمات روترتان کاری بسایر وقت گیر خواهد بود. از طرفی هر وقت که بخواهید دیوایسی جدید را به وایرلس خود متصل کنید و یا مهمانی داشته باشید که بخواهد به شبکه اینترنت شما متصل شود، شما باید مک آدرس جدید را وارد کنید.

- برای هر دستگاه PC باید دو مک آدرس وارد کنیم: یک مک آدرس برای آداپتور بی سیم و یک مک آدرس برای آداپتور با سیم.

- در برابر هکرهایی که به خوبی کار خود را بلدند قابلیتی ندارد و بیشتر برای محدود کردن دسترسی کودکان به شبکه وایرلس مفید است.

- این قابلیت حتی می تواند امنیت شبکه شما را کاهش دهد زیرا هکرها دیگر مجبور نیستند که به پسووردهای WPA2 encrypted شما دست یابند.

- هکرها می توانند توسط ابزاری به نام airodump-ng به راحتی به لیست مک آدرس های مجاز دست پیدا کنند.

راه حل بهتر چیست؟

روش امنیتی WPA2 Encryption راه حل مناسبی است. شایان ذکر است که هک کردن Encryption ها کاری بسیار سخت است و اکر هکری بتواند از این سیستم امنیتی گذر کند به راحتی می تواند روش امنیتی مک فیلترینگ را هک کند.مک فیلترینگ در واقع به جای یک ویژگی امنیتی، بیشتر یک ویژگی مدیریت شبکه است. به عنوان مثال اگر فرزندی دارید که می خواهید دسترسی اش به اینترت را محدود کنید شما به راحتی می توانید با وارد کردن مک آدرس لپ تاپ یا گوشی هوشمند فرزندتان در تنظیمات رابط روتر خود، و disallow کردن دیوایس او، دسترسی اش به اینترنت را محدود کنید.

با این حال اگر دوست دارید که از این ویژگی مدیریتی وایفای استفاده کنید باید بدانید که این قابلیت امنیت شبکه شما را تضمین نخواهد کرد. به جز مک فیلترینگ (MAC Filtering) که یک روش ابتدایی و محدود در تأمین امنیت شبکه است، پیشنهاد میشود که از راهکارهای امنیتی جامعتر برای افزایش محافظت شبکه استفاده کنید. در ادامه چندین روش امنیتی مهم برای حفاظت از شبکههای خانگی و سازمانی آورده شده است:

1. رمزگذاری WPA3

برای محافظت از شبکههای بیسیم (Wi-Fi)، استفاده از رمزگذاری WPA3 (Wi-Fi Protected Access 3) توصیه میشود. این پروتکل جدیدترین استاندارد امنیتی برای شبکههای بیسیم است که نسبت به نسخههای قبلی (WPA2 و WPA) بسیار امنتر است.

- WPA3 از الگوریتمهای رمزنگاری قویتری استفاده میکند و از حملات مختلف مانند Brute Force (حمله حدس زدن رمز عبور) و Offline Dictionary Attacks جلوگیری میکند.

- همچنین، WPA3 از ویژگیهای امنیتی اضافی مانند: Protected Management Frames و Simultaneous Authentication of Equals (SAE) برای تقویت امنیت اتصال و پیشگیری از حملات شنود استفاده میکند.

2. استفاده از VPN (شبکه خصوصی مجازی)

استفاده از یک VPN (Virtual Private Network) یک راهکار مؤثر برای افزایش امنیت در شبکههای عمومی و خصوصی است. VPN ترافیک اینترنت شما را رمزگذاری کرده و آن را از طریق یک سرور امن عبور میدهد، که این امر باعث میشود اطلاعات شما در برابر حملات احتمالی مانند MITM (Man-In-The-Middle) محفوظ بماند.

- VPN به ویژه در هنگام استفاده از شبکههای Wi-Fi عمومی یا ناآشنا بسیار مفید است، زیرا از دسترسی غیرمجاز به دادههای شما جلوگیری میکند.

- برای شبکههای خانگی، نصب یک VPN Gateway روی روتر نیز میتواند کمک کند تا همه ترافیک شبکه شما از طریق VPN عبور کند.

3. استفاده از فایروال

فایروال (Firewall) یک لایه حفاظتی برای کنترل ترافیک ورودی و خروجی شبکه است. فایروال میتواند ترافیک مشکوک و حملات احتمالی را شناسایی کرده و از ورود آنها به شبکه جلوگیری کند.

- برای شبکههای خانگی و سازمانی، نصب یک فایروال سختافزاری یا استفاده از فایروال نرمافزاری در روتر یا دستگاههای داخلی میتواند بهطور مؤثری از دسترسی غیرمجاز جلوگیری کند.

- فایروالهای نسل بعدی (Next-Gen Firewalls) قابلیتهای پیشرفتهای همچون شناسایی و جلوگیری از تهدیدات پیشرفته، تجزیه و تحلیل ترافیک در زمان واقعی و محافظت از برنامهها را ارائه میدهند.

4. بروزرسانی منظم نرمافزار و فریمور

یکی از بهترین روشهای جلوگیری از نفوذ به شبکه و دستگاهها، اطمینان از بروزرسانی منظم سیستمعاملها، نرمافزارها و فریمور (Firmware) روتر و دستگاههای شبکه است.

- بسیاری از حملات سایبری به دلیل حفرههای امنیتی در نرمافزارها و سیستمعاملها صورت میگیرند. با بروزرسانی منظم این نرمافزارها، شما میتوانید از آسیبپذیریها جلوگیری کنید.

- برخی روترها و دستگاهها دارای ویژگی بروزرسانی خودکار هستند که میتواند به شما کمک کند که همیشه به آخرین نسخه نرمافزار یا فریمور دسترسی داشته باشید.

5. کنترل دسترسی به شبکه و مدیریت کاربران

برای افزایش امنیت شبکه، بهتر است از کنترل دسترسی به شبکه (Network Access Control – NAC) استفاده کنید. این روش به شما این امکان را میدهد که فقط دستگاههای مجاز یا کاربرانی که احراز هویت شدهاند، اجازه دسترسی به منابع شبکه را داشته باشند.

- شبکههای مهم و حساس را از شبکههای عمومی یا کماهمیت جدا کنید. به این ترتیب، اگر یک دستگاه به شبکه کماهمیت نفوذ کند، مهاجم نمیتواند به شبکههای مهم دسترسی پیدا کند.

- استفاده از گذرواژههای پیچیده و احراز هویت چندعاملی (MFA) برای دستگاههای متصل به شبکه نیز از اهمیت ویژهای برخوردار است.

6. استفاده از سیستمهای تشخیص و پیشگیری از نفوذ (IDS/IPS)

سیستمهای IDS (Intrusion Detection System) و IPS (Intrusion Prevention System) بهطور فعال ترافیک شبکه را تجزیه و تحلیل کرده و حملات احتمالی را شناسایی میکنند.

- IDS به شناسایی حملات کمک میکند و هشدارهایی را به مدیران شبکه ارسال میکند.

- IPS علاوه بر شناسایی، اقدام به جلوگیری از حملات کرده و آنها را در زمان واقعی مسدود میکند.

- استفاده از این سیستمها به ویژه برای سازمانها و شبکههای بزرگ که ممکن است هدف حملات پیچیدهتر قرار بگیرند، توصیه میشود.

7. نظارت و مدیریت مستمر شبکه

نظارت دائمی بر فعالیتهای شبکه، ترافیک ورودی/خروجی و رفتار دستگاهها میتواند به شناسایی سریع تهدیدات کمک کند.

- استفاده از سیستمهای مانیتورینگ شبکه (Network Monitoring Systems) برای شناسایی الگوهای غیرعادی یا رفتار مشکوک در ترافیک شبکه مفید است.

- ابزارهای تحلیل و گزارشدهی میتوانند به مدیران شبکه کمک کنند تا مشکلات امنیتی را به سرعت شناسایی کنند و اقدامات اصلاحی لازم را انجام دهند.

8. ایجاد پشتیبان (Backup) منظم از دادهها

در نهایت، همیشه باید از دادههای مهم خود نسخه پشتیبان تهیه کنید.

- در صورت بروز حملات مانند باجافزار (Ransomware) یا سایر تهدیدات، نسخههای پشتیبان به شما این امکان را میدهند که اطلاعات خود را بازیابی کنید و از خسارتهای جدی جلوگیری کنید.

- مطمئن شوید که نسخههای پشتیبان بهطور منظم تهیه و در مکانی امن (مثلاً در فضای ابری یا یک دستگاه ذخیرهسازی خارجی) نگهداری شوند.

برای حفاظت از شبکه در برابر تهدیدات مختلف، استفاده از مک فیلترینگ به تنهایی کافی نیست. ترکیب چندین لایه امنیتی مانند رمزگذاری WPA3، استفاده از VPN، فایروالها، بروزرسانیهای منظم و نظارت مستمر میتواند سطح امنیت شبکه شما را به طور قابل توجهی افزایش دهد. به همین ترتیب، برای یک دفاع چندلایه و مؤثر، باید از این روشها در کنار هم استفاده کنید.

بیشتر بخوانید: ده فاکتور تأثیر گذار بر روی عملکرد WiFi و چگونگی تست آن

| خرید کلیه تجهیزات شبکه از فروشگاه اینترنتی مسترشبکه بزرگترین فروشگاه اینترنتی تجهیزات شبکه در ایران |