PAM یا Privileged Access Management چیست؟

PAM یا Privileged Access Management چیست؟

فهرست محتوا

امروزه اطلاعات به عنوان عنصری مهم و کارآمد در یک کسب و کار به حساب می آید. از این رو حفظ این اطلاعات مهم، بسیار اهمیت دارد. حسابهای کاربری با سطح دسترسی بالا (Privileged Account) مانند مدیران شبکه و پیمانکاران به ارزشمندترین اطلاعات سازمان دسترسی دارند و به همین خاطر است که اغلب مورد هدف حملات مهاجمین قرار میگیرند. هکرها با نفوذ به کاربری هایی با نفوذ بالا به سیستم های حساس دسترسی پیدا و این اطلاعات حساس را سرقت می کنند.

این نفوذ و سرقت اطلاعات تنها توسط افراد خارج از سازمان اتفاق نخواهد افتاد. ممکن است برخی از عوامل مخرب در داخل سازمان اطلاعات شما را به سرقت برده و در شبکه شما اختلال ایجاد نمایند. لازم به ذکر است در هر دو صورت شخص سارق می تواند کلیه وقایع ثبت شده پشت سر خود را از بین برده و ردی از خود بر جای نگذارد.

یکی دیگر از ریسک ها، خطاهای انسانی است که ممکن است عمداً و یا سهواً صورت گیرد. برای مثال اگر یک ادمین شبکه سطح پایین تنظیمات اشتباهی را در شبکه انجام دهد، می تواند سبب قطعی شبکه شما گردد که بسیار پر هزینه خواهد بود.

فایروال ها، آنتی ویروسها، نرم افزارهای مدیریت رم عبور و ابزارهای ثبت وقایع زیر بنای امنتی سازمان شما را تشکیل می دهند. اما آنها نمی توانند بر روی دسترسی های سطح بالا کنترلی داشته باشند. آنها نمی توانند بگویند چه کسی، چه کاری را در شبکه انجام دهد. راهکار مدیریت سطح دسترسی یا PAM می تواند دسترسی ها سطوح مختلف را در شبکه کنترل کند.

همانطور که گفته شد راهکار مدیریت سطح دسترسی یا PAM می تواند دسترسی ها سطوح مختلف را در شبکه کنترل، فعالیت ها را رصد و از تمام آنها فیلمبرداری کند و از طرفی از رفتارهای مخرب نیز جلوگیری نماید. شما می توانید سیاست های مختلف دسترسی را برای افراد تعریف کرده و رفتار آنها در شبکه را کنترل کنید. هنگامی که این سیاست ها نقض شوند، PAM اخطاری را ارسال و یا اینکه به سرعت اتصال را قطع می کند.

راهکار مدیریت دسترسی کلیه رفتارهای کاربر در سیستم های ویندوز و لینوکس را ضبط و ذخیره کرده و آنها را قابل بازرسی می کند. اطلاعات به صورت فیلم واقعی ضبط و ذخیره می شود.

بیشتر بخوانید: DMZ چیست و چه کاربردی دارد؟

امتیازات چیست و چگونه ایجاد می شوند؟

امتیاز یا Privilege، در زمینه فناوری اطلاعات، می تواند به عنوان اختیاری که یک حساب کاربری می تواند در یک شبکه داشته باشد تعریف شود. Privilege اجازه لغو یا دور زدن برخی از محدودیت های امنیتی را فراهم می کند و ممکن است شامل مجوزهایی برای خاموش کردن سیستم ها، بارگیری درایورهای دستگاه، پیکربندی شبکه ها یا سیستم ها، تهیه و پیکربندی حساب ها و غیره باشد.

امتیازات با ایجاد امکان دسترسی به منابع خاص و تکمیل وظایف مرتبط با کار، به کاربران، برنامه ها و سایر فرآیندهای سیستم امکان انجام عملیات های مهم را می دهند. در عین حال، امکان سوء استفاده از این امکانات را از افراد دیگر و همچنین مهاجمان خارج از سازمان سلب می نماید. امتیازات مربوط به حسابهای کاربری و فرآیندهای مختلف در سیستم عامل ها، فایلها، برنامه ها، پایگاه داده ها، Hypervisors، سیستم عامل های مدیریت کلود و غیره تعبیه شده است. همچنین می توان این امتیازات را توسط انواع خاصی از کاربران ممتاز، برای مثال مدیر شبکه اختصاص داد.

بسته به سیستم، برخی از واگذاری امتیازها یا تفویض اختیار به افراد ممکن است براساس ویژگی های مبتنی بر نقش باشد، مانند واحد تجاری، (به عنوان مثال بازاریابی، HR یا IT) و همچنین انواع پارامترهای دیگر (به عنوان مثال)، ارشدیت، شرایط خاص و غیره).

حساب های ممتاز یا privileged accounts چیست؟

در محیط هایی که کاربران در آن نیاز به دسترسی بالایی ندارند، محیط های کم امتیاز و یا غیر ممتاز نامیده شده و به دو دسته تقسیم می شوند:

ـ حساب های استاندارد و یا Standard user accounts: دارای یک سری از دسترسی ها نظیر دسترسی به اینترنت و مرورگرها، برخی از نرم افزارها مانند آفیس و غیره هستند و بر اساس نقشی که در سازمان دارند این دسترسی ها تعریف می شود.

ـ حساب های کاربری مهمان: که میزان دسترسی بسیار کمتری نسبت به حساب های استاندارد دارند. میزان دسترسی این حساب ها تنها به دسترسی اولیه به برنام ها و مرورگرها محدود می شوند.

به طور کلی حساب ممتاز به حسابی گفته می شود که دارای دسترسی هایی است که سایر کاربران از آن بی بهره هستند. اما این میزان دسترسی خطرهایی نیز به همراه دارند زیرا امکان نفوذ از خارج برای این کاربری ها بسیار بیشتر خواهد بود. لازم به ذکر است نوع خاصی از حساب های ممتاز به حساب های super user معروف هستند که اصولاً برای مدیر IT در نظر گرفته می شود. این کاربری در سیستم های Unix/Linux به Root و در سیستم های ویندوز به Administrator شناخته می شوند.

در زیر نمونه هایی از کاربری های ممتاز آورده شده است:

ـ حساب مدیریتی محلی:

این حساب در نقطه پایانی یا ایستگاه کاری قرار دارد و از ترکیبی از نام کاربری و رمز عبور استفاده می کند و به افراد کمک می کند تا به ماشین ها یا دستگاه های محلی خود دسترسی پیدا کرده و تغییراتی در آن ایجاد کنند.

ـ حساب مدیریت دامنه:

حسابی که دسترسی مدیریتی ممتازی را در همه ایستگاه های کاری و سرورهای یک دامنه شبکه فراهم می کند. تعداد این حساب ها معمولاً کم است، اما گسترده ترین و قوی ترین دسترسی را در شبکه فراهم می کنند.

ـ حساب کاربری اپلیکیشن:

حساب ممتازی که مختص برنامه کاربردی است و معمولاً برای مدیریت، پیکربندی یا مدیریت دسترسی به برنامه کاربردی استفاده می شود.

ـ حساب کاربری سرویس:

حسابی که برنامه یا سرویس، برای تعامل با سیستم عامل از آن استفاده می کند. سرویس ها از این حساب ها برای دسترسی و ایجاد تغییر در سیستم عامل یا پیکربندی استفاده می کنند.

ـ Active Directory یا حساب های سرویس دامنه:

تغییر رمز ورود به حسابها و غیره را فعال می کند.

بیشتر بخوانید: دامین کنترلر در اکتیودایرکتوری چیست؟

ـ حساب کاربری Break glass:

در موارد اضطراری، کاربران غیرمجاز به سیستم های ایمن دسترسی پیدا می کنند.

از آنجا که گفته شد حساب های کاربری اداری نسبت به حساب های کاربری استاندارد از دسترسی بیشتری برخوردار هستند به همین دلیل استفاده از این حساب های کاربری می تواند خطرات زیادی به همراه داشته باشد. از این رو توصیه می گردد، تنها در شرایطی که استفاده از آنها ضرورت دارد به کار روند.

حملات سایبری داخلی و خارجی:

هکرها، بدافزارها، افراد ناخوشایند و خطاهای ساده کاربر، خصوصاً در مورد حساب های کاربری فوق العاده، رایج ترین تهدیدات ممتاز را تشکیل می دهند. هکرهای خارجی حساب های کاربری معتبر را طمع می کنند، زیرا می دانند، سریع ترین سیستم های مهم سازمان و داده های حساس یک سازمان را بدست آورده اند. با در دست داشتن این حساب های کاربری، یک هکر اساساً “خودی” می شود و این یک سناریوی خطرناک است، زیرا آنها به راحتی می توانند رد پای خود را پاک کرده و از شناسایی جلوگیری کنند.

هکرها معمولاً با سوء استفاده از کاربری های استاندارد جایگاه اولیه خود را پیدا می کنند و سپس از طریق شبکه، کاربری های با امنیت کمتر را پیدا کرده و با کمک آنها امتیازات خود را در شبکه افزایش می دهند. برخلاف هکرهای خارجی، مهاجمان داخلی، درمورد دارایی ها و داده های حساس اطلاعات کافی دارند. شناسایی رد این محاجمان کاری سخت تر بوده. بسیاری از فاجعه بارترین حملات در سال های اخیر توسط افراد داخلی انجام شده است.

اما امروزه با استفاده از راهکارهای مدیریت دسترسی می توان تا حدی از این حملات جلوگیری کرد.

مزایای راهکارهای مدیریت دسترسی :

همانطور که گفته شد مهمترین وظیفه PAM یا راهکار مدیریت دسترسی افزایش امنیت است. حال برخی از وظایف PAM شامل :

- محافطت در برابر مجرمان سایبری

کاربران ممتاز، نسبت به سایر کاربران همانند مدیران شبکه از دسترسی بالایی برخوردار هستند. و به دلیل تعدد حساب های کاربری از یک رمز عبور برای چندین حساب کاربری استفاده می کنند. همین موضوع سبب می شود تا این کاربران هدف خوبی برای حملات سایبری باشند. سیستم PAM مشکل به خاطر سپردن بسیاری از رمزهای عبور را کاهش داده و از ایجاد امتیازهای کلیدی محلی و مستقیم برای کاربران جلوگیری میکند. همچنین هشدارها به مدیران شبکه کمک میکند تا حملات احتمالی را در زمان واقعی شناسایی و برطرف نمایند.

بیشتر بخوانید: حمله DDos چیست؟

- محافظت در برابر حملات داخلی

متأسفانه، تعداد قابل توجهی از حملات از افراد ناراضی داخل سازمان ناشی میشود یا کارمندانی که شغل خود را ترک کردهاند اما دسترسیهای آنها گرفته نشده است و همچنان به سیستم دسترسی دارند.

- بهره وری بیشتر با PAM

سیستم PAM یک مزیت برای کاربران ممتاز است. این امکان را به آنها میدهد تا سریعتر وارد سیستمهای مورد نیاز خود شوند و سبب می شوند تا آنها از حفظ تعداد زیادی رمز عبور رهایی یابند.

- اطمینان از انطباقپذیری

حصول اطمینان از رعایت بسیاری از آیین نامهها، نیاز به مدیریتی خاص از دسترسی ممتاز کاربر و امکان دسترسی به حسابرسی دارد. شما با استفاده از سیستم PAM میتوانید دسترسی به سیستمهای حساس را محدود کنید و یا از تایید اعتبارهای چند عاملی برای تایید هویت افراد استفاده کنید. ابزارهای حسابرسی در سیستمهای PAM فعالیتهایی را ضبط کرده و شما را قادر می سازد یک مسیر حسابرسی واضح ارائه دهید.

بیشتر بخوانید: مک فیلترینگ چیست؟

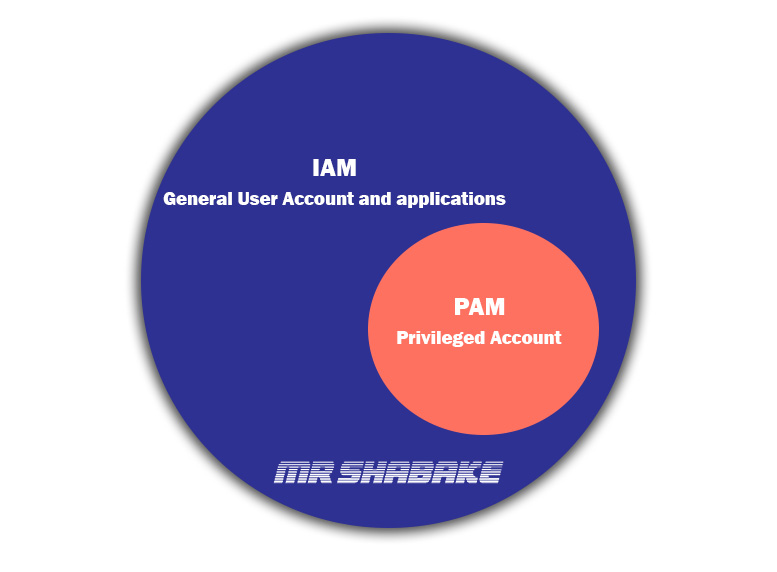

تفاوت مدیریت دسترسی ممتاز (PAM) با مدیریت هویت و دسترسی (IAM) چیست؟

مدیریت دسترسی ممتاز گاهی با مدیریت هویت و دسترسی (IAM) اشتباه گرفته می شود. IAM بر تأیید اعتبار و تأیید انواع کاربران برای یک سازمان، اغلب شامل کارمندان، فروشندگان، پیمانکارا، شرکا و حتی مشتریان تمرکز دارد. IAM دسترسی عمومی به برنامه ها و منابع ، از جمله درون سازمانی و ابری را مدیریت می کند و معمولاً با سیستم های دایرکتوری مانند Microsoft Active Directory ادغام می شود.

مدیریت دسترسی ممتاز (PAM) بر کاربران ممتاز ، مدیران یا کسانی که دارای امتیازات بالاتر در سازمان هستند تمرکز دارد. سامانه های PAM بطور خاص برای مدیریت و تضمین دسترسی این کاربران به منابع حیاتی طراحی شده اند. سازمانها برای محافظت در برابر حملات به هر دو ابزار نیاز دارند.

چگونه مدیریت هویت و دسترسی (IAM) می تواند مدیریت دسترسی ممتاز (PAM) را بهبود بخشد؟

مزایای متعددی برای ادغام راه حل PAM با راه حل IAM وجود دارد. بسیاری از مشتریان این ادغام را انتخاب می کنند زیرا خطرات امنیتی را کاهش می دهد و باعث بهبود تجربه کاربری می شود IAM. به شما اجازه می دهد تا برای دسترسی به PAM خود ، احراز هویت چند عاملی (MFA) و تأیید اعتبار تطبیقی را اضافه کنید.

اطمینان حاصل کنید که دسترسی ممتاز با خروج کارمند از سازمان به طور خودکار قطع می شود. همه ابزارهای PAM این را تضمین نمی كنند و اغلب اوقات بخشهای IT به اندازه كافی از كارمندان سابق خود بی بهره نیستند. وقتی آن کارمند به حسابهای ممتاز دسترسی داشته باشد ، می تواند فاجعه ای را رقم بزند.

اطمینان حاصل کنید که مدیران از روز اول کاری خود بهره وری بالایی دارند. با استفاده از ادغام راهکار IAM با PAM، شما میتوانید به طور خودکار به مدیران از روز اول کاری آن ها دسترسی های مورد نیازشان را اعطا کنید. یک تجربه کاربری واحد ارائه دهید. با استفاده از IAM خود به عنوان رابط PAM، تجربه کاربری را برای کاربران ممتاز بهبود می بخشید ، زیرا آنها از همان مکانی که به سایر منابع شرکتی دسترسی دارند به PAM دسترسی پیدا می کنند.

| شما می توانید کلیه تجهیزات شبکه مورد نیاز خود را از فروشگاه اینترنتی تجهیزات شبکه با گارانتی خریداری نمایید. |