WAF یا Web application firewalls چیست؟

| این مقاله در تاریخ 13 اردیبهشت 1400 نوشته و در تاریخ 12 آبان 1400 مورد بازبینی قرار گرفته است. |

WAF چیست؟

فهرست محتوا

در عصر جدید با به وجود آمدن حملات سایبری پیچیده و درک مشاغل از تهدیدهایی که با آن روبه رو هستند، اقدامات امنیتی به امری حیاتی رو به رو شده است. به همین منظور فایروال و فایروال برنامه وب (Web application firewalls)، شرکت ها و سازمان ها را در برابر انواع مختلف حملات محافظت می کنند. بنابراین درک درست از فایروال شبکه و اینکه چه تفاوتی با Web application firewalls دارد و چگونه می توان از حملات وب و حملات شبکه گسترده جلوگیری کرد مهم است.

به طور کلی، مشاغل با استفاده از فایروال های شبکه از داده ها و کاربران خود محافظت می کنند. اما با رشد BYOD (bring your own device ) ،Cloud عمومی و راه حل های نرم افزار به عنوان سرویس (SaaS) به این معنی است که آنها باید (WAF) را به استراتژی امنیتی خود اضافه کنند. این باعث افزایش محافظت در برابر حملات برای برنامه های وب می شود که در یک سرور از راه دور ذخیره می شوند. به طور کلی برنامه هایی که از طریق اینترنت و مرورگر کار می کنند می توانند برای هکرها بسیار جذاب باشند.

درک تفاوت میان فایروال برنامه (WebApplication Firewalls) و فایروال سطح شبکه (Network-level Firewalls):

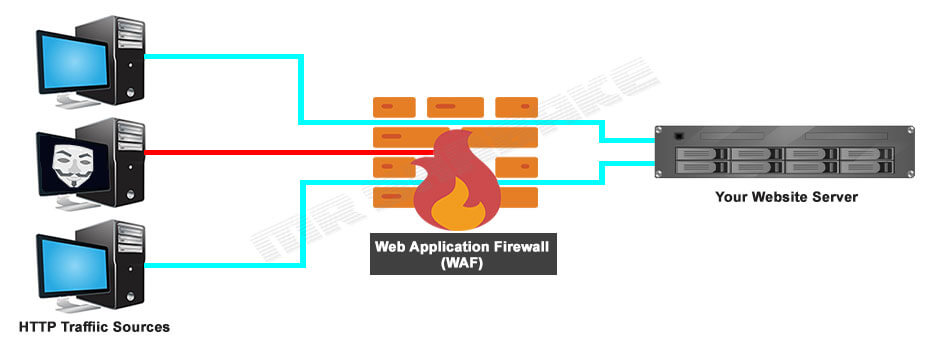

فایروال برنامه با هدف قرار دادن ترافیک پروتکل انتقال متن (HTTP) از برنامه های وب محافظت می کند. تفاوتی که این فایروال با استاندارد دارد این است که مانعی بین ترافیک شبکه خارجی و داخلی ایجاد می کند.

WAF بین کاربران خارجی و برنامه های وب قرار دارد تا تمام ارتباطات HTTP را تجزیه و تحلیل کند. سپس درخواست های مخرب را قبل از رسیدن به کاربران یا برنامه های وب شناسایی و مسدود می کند. در نتیجه، WAF ها برنامه های وب و سرورهای وب مهم برای کسب و کار را از تهدید محافظت می کنند. این امر با گسترش تجارت به ابتکارات دیجیتالی جدید، می تواند برنامه های وب جدید و رابط های برنامه نویسی برنامه (API) را در معرض حمله قرار دهد ، که این مسئله اهمیت بیشتری پیدا می کند.

فایروال شبکه برای جلوگیری از خطر حملات، از شبکه محلی ایمن در برابر دسترسی غیرمجاز محافظت می کند. هدف اصلی آن جدا کردن یک منطقه امن از یک منطقه با امنیت کمتر و کنترل ارتباطات بین این دو است. بدون آن، هر رایانه با آدرس عمومی پروتکل اینترنت (IP) در خارج از شبکه قابل دسترسی است و به طور بالقوه در معرض خطر حمله قرار دارد.

جهت آشنایی با HTTPS به مقاله پروتکل HTTPS چیست و چه کاربردی دارد؟ به همراه ویدئو مراجعه کنید.

Application Traffic یا Network Traffic:

فایروال های شبکه دسترسی غیر مجاز به شبکه های خصوصی را کاهش داده یا از آن جلوگیری می کنند. سیاست های فایروال، ترافیک مجاز به شبکه را تعریف می کند و هرگونه دسترسی دیگر در آن مسدود است. نمونه هایی از ترافیک شبکه که به آنها کمک می کند تا از کاربران غیرمجاز و حملات کاربران یا دستگاه ها در مناطق کم امنیت جلوگیری کنند.

WAF به طور خاص ترافیک برنامه ها را هدف قرار می دهد. از ترافیک HTTP و Hypertext Transfer Protocol Secure (HTTPS) جهت محافظت برنامه های کاربردی در اینترنت استفاده می شود. این امر باعث می شود تا برنامه ها در برابر تهدیداتی مانند حملات اسکریپت نویسی سایت (XSS)، حملات توزیع شده سرویس (DDoS) و حملات SQL امن باشد.

جهت آشنایی با حملات DDoS به مقاله حمله DDos چیست مراجعه کنید.

محافظت در لایه 7 در مقابل لایه 3 و 4:

تفاوت اصلی فنی بین فایروال برنامه و فایروال سطح شبکه، لایه امنیتی است که آنها بر روی آن کار می کنند. اینها توسط مدل اتصال سیستمهای باز (OSI) تعریف شده است که توابع ارتباطی را در سیستمهای مخابراتی و محاسباتی، مشخص و استاندارد می کند.

WAF ، از حملات در OSI مدل 7 لایه سطح برنامه، محافظت می کند. این شامل حملات علیه برنامه هایی مانند Ajax ، ActiveX و JavaScript و همچنین دستکاری کوکی ها، تزریق SQL و حملات URL است. آنها همچنین پروتکل های برنامه وب HTTP و HTTPS را که برای اتصال مرورگرهای وب و سرورهای وب استفاده می شوند ، هدف قرار می دهند.

به عنوان مثال، یک حمله DDoS لایه 7 سیل ترافیکی را به لایه سرور می فرستد که در آن صفحات وب در پاسخ به درخواستهای HTTP تولید و تحویل داده می شوند. WAF با عمل به عنوان یک پروکسی معکوس که از سرور هدف گرفته شده برنامه را در برابر ترافیک مخرب محافظت می کند و درخواست های فیلتر کردن برای شناسایی استفاده از ابزارهای DDoS را کاهش می دهد.

فایروال های شبکه در OSI مدل لایه های 3 و 4 کار می کنند که از انتقال داده و ترافیک شبکه محافظت می کنند. این شامل حملات علیه سیستم نام دامنه (DNS) و پروتکل انتقال پرونده (FTP) و همچنین پروتکل انتقال ایمیل ساده (SMTP)،پوسته امن (SSH) و Telnet است.

جهت مشاهده کلیه مقالات مربوط به DNS به مقاله DNS چیست؟ مراجعه کنید.

حملات وب در مقابل دسترسی غیرمجاز:

راه حل های WAF از مشاغل در برابر حملات مبتنی بر وب که برای برنامه ها استفاده می شود محافظت می کند. بدون فایروال برنامه، هکرها می توانند از طریق آسیب پذیری های برنامه های وب به شبکه گسترده تری نفوذ کنند.

WAF ها از تجارت در برابر حملات رایج وب مانند موارد زیر محافظت می کنند:

ـ Direct denial-of-service: تلاشی برای ایجاد اختلال در شبکه، سرویس یا سرور با تحت فشار قرار دادن سیل ترافیک اینترنت. هدف این است که منابع هدف خود را به اتمام رسانده و دفاع از آن را دشوار نماید.

ـ SQL injection: نوعی حمله که هکرها را قادر می سازد عبارات مخرب SQL، که سرور پایگاه داده را در پشت برنامه وب کنترل می کنند، اجرا کنند. این مهاجمان را قادر می سازد از تأیید اعتبار و مجوز صفحه وب عبور کرده و محتوای پایگاه داده SQL را بازیابی کنند ، سپس سوابق آن را اضافه ، اصلاح و حذف کنند. مجرمان اینترنتی می توانند از تزریق SQL برای دسترسی به اطلاعات مشتری، از داده های شخصی استفاده کنند. این به عنوان تهدید شماره یک برای امنیت برنامه های وب در OWASP Top 10 در سال 2017 ذکر شده است.

ـ اسکریپت نویسی از طریق سایت: یک آسیب پذیری امنیتی وب است که مهاجمان را قادر می سازد تعاملات کاربر با برنامه ها را به خطر بیندازند. همچنین این مهاجم را قادر می سازد تا خط مشی یکسانی را که وب سایتهای مختلف را تفکیک می کند دور بزند. در نتیجه، مهاجم می تواند به عنوان یک کاربر اصلی به داده ها و منابعی که برای آنها اجازه دارد دسترسی پیدا کند.

فایروال های شبکه از دسترسی و ترافیک غیرمجاز به داخل و خارج از شبکه محافظت می کنند. آنها از حملات شبکه در برابر دستگاهها و سیستمهایی که به اینترنت متصل می شوند محافظت می کنند.

نمونه هایی از حملات شبکه ای که اغلب استفاده می شود عبارتند از:

ـ دسترسی غیرمجاز: مهاجمان بدون اجازه به شبکه دسترسی دارند. این امر معمولاً از طریق سرقت گواهینامه و حسابهای به خطر افتاده در نتیجه افرادی که از رمزهای عبور ضعیف استفاده می کنند حاصل می شود.

ـ حملات Man-in-the-middle (MITM): مهاجمان ترافیک را یا بین شبکه و سایتهای خارجی یا در داخل خود شبکه رهگیری می کنند. این امر اغلب در نتیجه پروتکل های ارتباطی ناامن است که به مهاجمین امکان می دهد داده های انتقال یافته را بدزدند، سپس اطلاعات کاربری را بدست آورند و حساب های کاربری را بدزدند.

ـ افزایش امتیاز: مهاجمان به یک شبکه دسترسی پیدا می کنند و سپس با استفاده از تشدید امتیاز، دامنه خود را در سیستم گسترش می دهند. آنها می توانند این کار را به صورت افقی انجام دهند، به این وسیله به سیستم های مجاور دسترسی پیدا می کنند یا به صورت عمودی با کسب امتیازات بالاتر در همان سیستم.

جهت خرید فایروال سیسکو به لینک مجاور مراجعه کنید: خرید انواع فایروال سیسکو

انتخاب فایروال برنامه (WAF) یا فایروال شبکه:

فایروال های شبکه استاندارد و WAF، محافظتی در برابر انواع مختلف تهدیدات به شمار می روند، بنابراین انتخاب یک مورد حیاتی بسیار مهم است. فایروال شبکه به تنهایی از تجارت در برابر حملات علیه صفحات وب که فقط از طریق قابلیت WAF قابل پیشگیری هستند، محافظت نمی کند. بنابراین بدون فایروال برنامه، مشاغل می توانند شبکه گسترده خود را برای حمله از طریق آسیب پذیری های برنامه های وب باز بگذارند. با این حال، WAF نمی تواند از حمله به لایه شبکه محافظت کند، بنابراین باید این حفره توسط فایروال شبکه تکمیل شود.

راه حل های مبتنی بر وب و شبکه در لایه های مختلف کار می کنند و از انواع مختلف ترافیک محافظت می کنند. بنابراین آنها بیش از رقابت، مکمل یکدیگر هستند. فایروال شبکه معمولاً از طیف گسترده تری از انواع ترافیک محافظت می کند، در حالی که WAF با تهدید خاصی برخورد می کند که روش سنتی نمی تواند آن را پوشش دهد. بنابراین توصیه می شود که هر دو راه حل را داشته باشید، به خصوص اگر سیستم عامل های مشاغل با وب همکاری نزدیک داشته باشند.

به جای انتخاب یکی یا دیگری، چالش بیشتر انتخاب سیستم WAF مناسب است که به بهترین وجهی با نیازهای کسب و کار مطابقت داشته باشد. WAF باید دارای یک شتاب دهنده سخت افزاری باشد، ترافیک را کنترل کرده و تلاش های مخرب را مسدود کند.

نسل بعدی فایروال (Next-generation Firewall) در مقابل WAF و فایروال های شبکه:

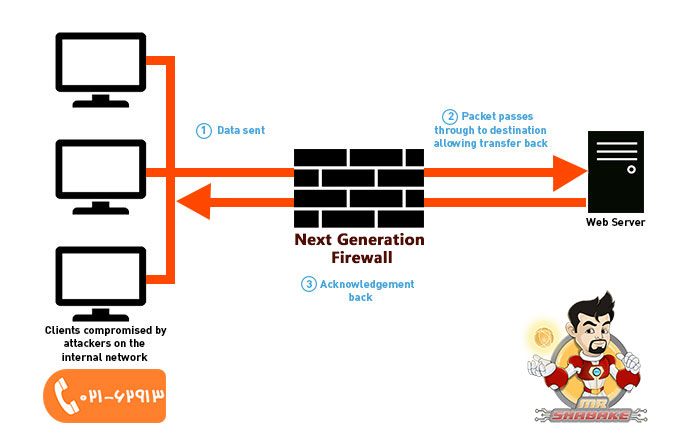

خرید محصولات جداگانه فایروال برای محافظت از هر لایه امنیتی گران و دست و پا گیر است. این امر مشاغل را به سمت راه حل های جامع مانند فایروال های نسل بعدی (NGFW) سوق می دهد. NGFW ها معمولاً قابلیت های فایروال های شبکه و WAF ها را در یک سیستم تحت مدیریت مرکزی ترکیب می کنند. آنها همچنین زمینه های اضافی را برای سیاست های امنیتی فراهم می کنند، که برای محافظت از مشاغل در برابر تهدیدهای امنیتی مدرن بسیار حیاتی است.

NGFW ها سیستم های مبتنی بر زمینه هستند که از اطلاعاتی مانند هویت، زمان و مکان برای تأیید اینکه کاربر همان چیزی است که می گویند استفاده می کنند. این بینش افزوده، مشاغل را قادر می سازد تا در مورد دسترسی کاربر، آگاهانه و هوشمندانه تصمیم بگیرند. آنها همچنین شامل ویژگی هایی مانند آنتی ویروس، ضد بدافزار، سیستم های جلوگیری از نفوذ و فیلتر کردن URL هستند. این امر خطرات سیاستهای امنیتی را متناسب با تهدیدهای پیچیده و فزاینده ای که مشاغل با آن روبرو هستند، ساده و بهبود می بخشد.

داشتن یک دیدگاه جامع درباره امنیت دیجیتال اغلب آسان تر و مقرون به صرفه است. با این حال، اطمینان از اینکه NGFW تمام پایه های محافظت از شبکه و برنامه های وب را پوشش می دهد بسیار حیاتی است. WAF ها نقش ویژه ای در محافظت از برنامه های وب در مقابل تزریق کد، امضای کوکی، صفحات خطای سفارشی، جعل درخواست و رمزگذاری URL دارند.

چرا WAF در مقابل حملات باتهای مخرب، موثر نیست؟

WAF، جهت محافظت از وبسایت در برابر حمله ها طراحی شده است. و ارزش آن به قدرت همگام شدن با تغییرات مختلف وابسته است. بات های مخرب تقریبا یک چهارم کل ترافیک وب را تشکیل می دهند. این در حالی است که درصدی از باتها به منظور خودکار سازی فرآیند ها طراحی میشوند.

و بقیه جهت اهداف مخرب و از جمله تصاحب حساب، تغییر در محتوا، کلاهبرداری های مختلف پرداخت و حملات محروم سازی از سرویس، توسط رقبا و یا سودجویان و به دلیل فضای رقابتی و یا اهداف شخصی ساخته میشوند.

معمولاً باتهای پیشرفته، قدرت مانور بالایی دارند و بعضی از کنترل های امنیتی توانایی شناسایی آنها را ندارند. ولی تاثیر آنها مشخص است و شاخص هایی وجود دارند که میتواند شما را از فعالیت باتهای مخرب آگاه کند.

70 درصد applicationها، حداقل به صورت هفتگی تغییر میکنند و WAF، برای اینکه بتوانند امنیت کامل را تامین کنند، باید بتوانند خود را به صورت خودکار تنظیم کنند. WAF میتواند، باتها را بر اساس IP یا Browser fingerprinting و یا براساس درخواست های تکراری ایجاد شده مسدود کنند. با این حال WAF در مواجه با تهدیدهای پیشرفته تر ناکام میمانند و توانایی تشخیص باتها را ندارند.

در ضمن، باتهای نسل جدید از تکنیک های پیشرفته تری برای شناسایی نشدن استفاده میکنند. این تکنیک ها شامل، تقلید از رفتار انسان، سواستفاده از ابزارهای open-source و ایجاد تخلف های مختلف در sessionهای مختلف است. طبیعی است که WAF در برابر اینگونه حملات توانایی خاصی ندارد. پس باید به فکر راه حل جدید جهت مقابله با حملات احتمالی باشید.

بیشتر بخوانید: فایروال ابری یا FWaaS چیست

آیا با DMZ یا Demilitarized zone آشنا هستید؟ جهت آشنایی بیشتر با آن می توانید به دو لینک زیر مراجعه نمایید:

مشاهده ویدئو آموزشی DMZ مشاهده مقاله آموزشی DMZ چیست و چه کاربردی دارد؟